10, Nov 2022

¿Por qué es importante el control de accesos en sistemas computarizados en la industria regulada “log in-log out”?

Diariamente dentro de nuestra área de trabajo generamos gran cantidad de “data” que en la mayoría de los casos es de carácter sensible y mucha de esta es utilizada para alguna de las siguientes acciones:

- Toma de decisiones

- Evaluación de datos crudos

- Respuesta ante prevenciones

- Seguimiento a tendencias e históricos entre otros…

Como se bien se sabe los datos que generamos son de carácter GxP y por ende estos deben ser fidedignos y perdurables (esto aplica a Hojas de cálculo y Software). Bajo este hecho, es importante considerar que el acceso a la “Data” debe ser gestionada y monitorizada.

¿Qué es un control de acceso?

Un sistema de control de accesos se puede entender desde una vertiente física. En este sentido, se podría definir como aquel mecanismo que autoriza la entrada al sistema a las personas. El control de acceso informático o control de acceso a sistemas informáticos, en seguridad informática, consiste en la autenticación, autorización de acceso y auditoría. Una definición más estrecha de control de acceso abarcaría únicamente la aprobación de acceso, por lo que el sistema adopta la decisión de conceder o rechazar una solicitud de acceso de un sujeto ya autenticado, sobre la base a lo que el sujeto está autorizado a acceder (perfil de usuario).

Autenticación y control de acceso a menudo se combinan en una sola operación, por lo que el acceso está aprobado sobre la base de la autenticación exitosa.

Es importante mencionar que el control de acceso vinculante está estrechamente ligado a la firma digital ya que este mecanismo utiliza controles de autoridad para permitir firmar o realizar “check” de verificación dentro del sistema sobre las actividades reguladas.

Objetivos de los controles de acceso

El objetivo principal de un control de acceso es salvaguardar la información sobre datos regulados. Es por esto por lo que los sistemas computarizados y software deben contar con las siguientes atribuciones:

- El sistema debe registrar toda creación (nuevos registros y pruebas), modificación y cancelación de autorizaciones de acceso junto con la pista de auditoría asociada.

- El sistema debe utilizar controles de autoridad para garantizar que sólo las personas autorizadas puedan utilizar el sistema, firmar electrónicamente un registro, acceder a la operación o al dispositivo de entrada o salida del sistema informático, alterar un registro o realizar operaciones contemporáneas.

- El sistema debe contar con controles de acceso para garantizar que el personal sólo tenga acceso a funcionalidad que sea apropiada para su papel en el trabajo (perfil de usuario), y que las acciones sean atribuibles a un individuo específico.

- El acceso a la documentación del sistema debe estar restringido a personal autorizado. Un plan de acceso al sistema podría describir estos controles.

- El sistema debe registrar toda creación, modificación y cancelación de autorizaciones de acceso junto con la pista de auditoría asociada.

Se debe considerar que el acceso al sistema debe realizarse a través de credenciales de inicio de sesión individuales utilizando una combinación única de ID de usuario y contraseña, u otros mecanismos de autenticación aprobados. Son aceptables las tecnologías de paso, como el inicio de sesión único, que aprovechan la autenticación anterior del usuario para firmar resultados y/o aprobar reportes.

El control de acceso a sistemas computarizados se realiza con una serie de objetivos puntuales, tales cuales son:

- Restringir o permitir el acceso de personas para sistemas computarizados en determinados procesos.

- Restringir o permitir el acceso a sistemas informáticos, bases de datos y otros servicios de información.

- Proteger los bienes físicos, equipos o datos de las organizaciones ante robos o accesos de terceros sin permiso.

- Detectar accesos no autorizados y poner en marcha mecanismos para evitarlos.

- Registrar y revisar eventos críticos realizados por los usuarios en los sistemas.

- Facilitar la organización de la empresa y el control de los trabajadores.

Principios básicos

Los tres principios básicos que rigen un control de acceso y seguridad son la identificación, la autenticación y la autorización. A continuación, vemos en qué consiste cada uno de ellos.

Identificación: Es el códigoque identifica al trabajador (ID único) y desbloquea el acceso a un sistema computarizado determinado.

Autenticación: En base a estos sistemas se detecta si la persona que está intentando el acceso se encuentra en la base de datos y si cuenta con los permisos necesarios. Es decir, consiste en la verificación de la identidad del usuario.

Autorización: Una vez que el sistema ha identificado y verificado la identidad del usuario, se procede (o no) a autorizar su acceso a los sistemas informáticos.

A estos tres principios se pueden añadir también el de trazabilidad, entendida como el seguimiento o rastreo de productos, personas o datos almacenados en el sistema.

¿El control de acceso forma parte de la validación del sistema computarizado?

El control de acceso forma parte del diseño del sistema. Es por esto que debe ser validado, de tal manera el sistema debe proporcionar la posibilidad de retar los siguientes aspectos:

- Permitir el uso de verificaciones del sistema operativo para hacer cumplir la secuencia permitida de pasos y eventos, según corresponda.

- Las verificaciones de autoridad deberán garantizar que solo las personas autorizadas puedan usar el sistema, acceder a la operación o al dispositivo de entrada o salida del sistema informático, alterar un registro o realizar la operación en cuestión.

- El sistema debe garantizar la unicidad en cada código de identificación de usuario, de modo que no haya dos personas que tengan la misma combinación de código de identificación.

- El sistema debe permitir al usuario autorizado el cambio de contraseña.

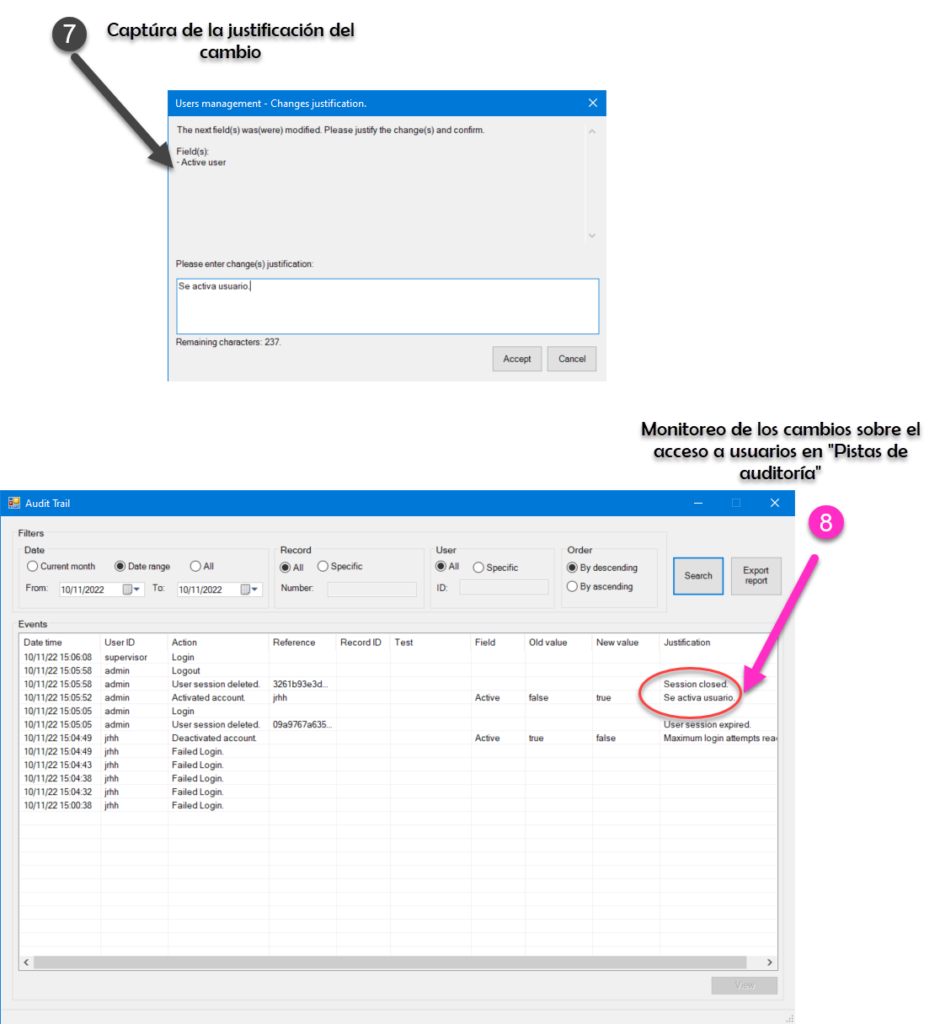

- El sistema debe asegurar el registro irrefutable de la identidad de usuarios que ingresan o autorizan datos a través del Audit Trail, el cual deberá registrar todas las acciones que crean, cambien o eliminen registros electrónicos con sus metadatos relacionados.

- El sistema debe generar una auditoria de rastreo segura, generada por el sistema y con sello de tiempo para registrar de forma independiente la fecha y hora de las entradas y acciones del usuario que crean, modifican o eliminan registros electrónicos. Los cambios de registro no ocultarán la información registrada previamente.

En definitiva, los mecanismos de control de acceso son fundamentales para la protección de datos en empresas, y son instrumentos imprescindibles para elevar la seguridad e integridad de los datos en instalaciones, equipos e instrumentos.

¿Nosotros como lo hacemos?

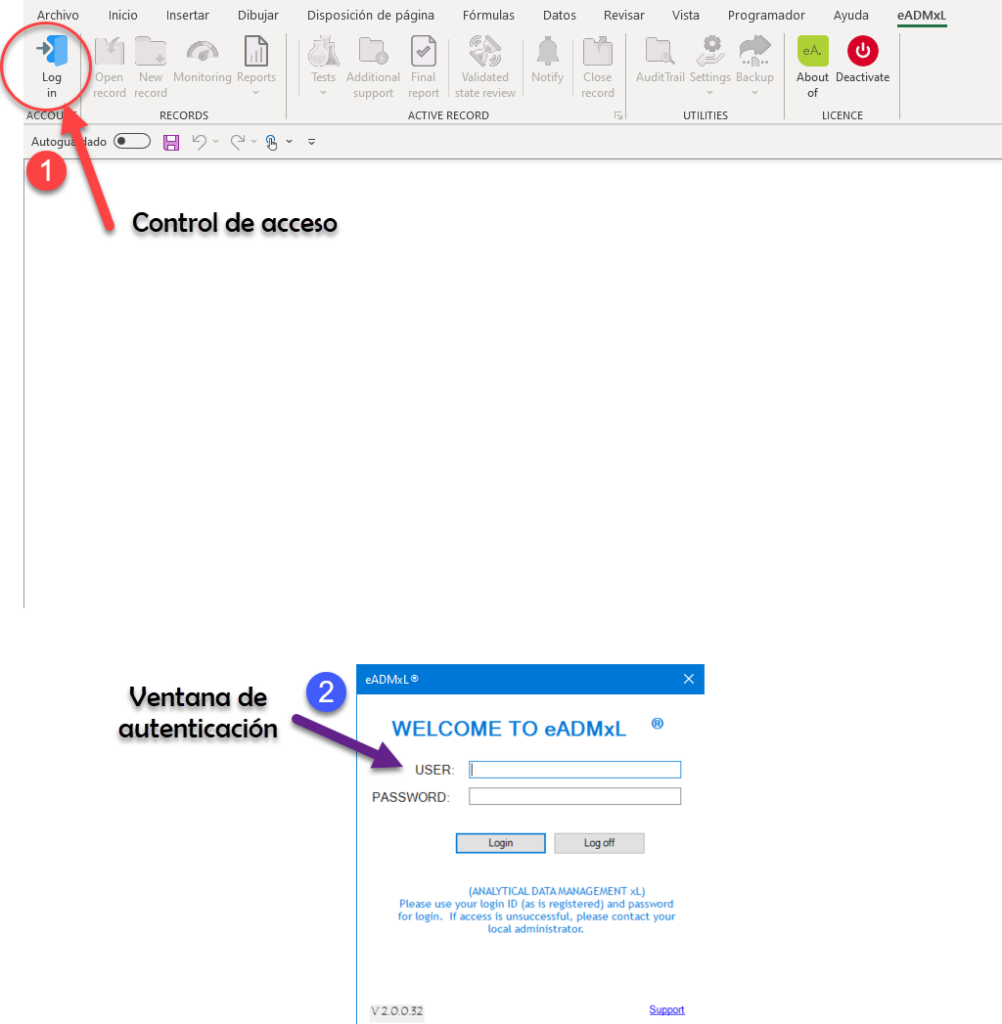

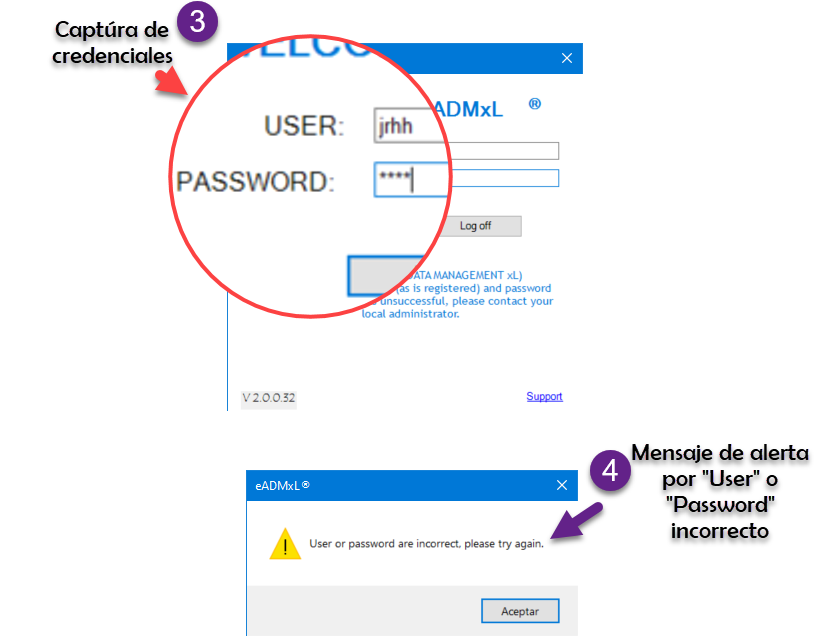

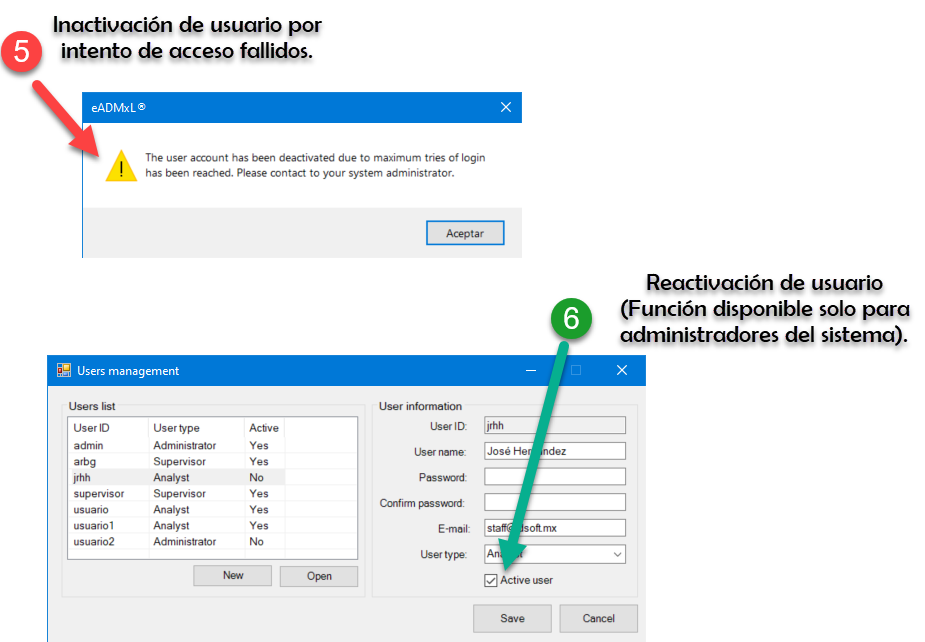

De manera simple te mostramos la secuencia de pasos que realiza nuestro sistema estrella eADMxL. No obstante este comportamiento y cumplimiento esta en cualesquiera de nuestras soluciones.

Te mostramos

Hacemos impacto que importa

En la actualidad hay muchos gaps relacionados al acceso y control de sistemas computarizados (se incluyen hojas de cálculo). Es por esto por lo que en deappharma desarrollamos herramientas que potencien tu cumplimiento de manera fácil y lógica. Te invitamos a conocer y solicitar tu DEMO y/o licencia gratuita de nuestro sistema estrella eADMxL para realizar el proceso de validación de métodos analíticos y con esto elevar la integridad de los datos de tu laboratorio.

Referencias

Guidance for Industry Part 11, Electronic Records; Electronic Signatures — Scope and Application

GAMP®5: A Risk-Based Approach to Compliant GxP Computerized Systems

Data Integrity and Compliance With CGMP Guidance for Industry FDA

¡Contáctanos! y conoce de que manera te vamos a ayudar.

¡Únete a nuestra comunidad en redes!

- 0

- Por Team deappharma

27, Jun 2022

Validación de hojas y libros de Excel

Validación de Hojas de Cálculo de Microsoft Excel

Te has preguntado si validar una hoja de Excel es equivalente a contar con una hoja de Excel integra. Aunque los conceptos parecen a simple vista los mismos. Es una realidad que no. Pero para comprender esto partamos de lo siguiente

Una hoja de cálculo es una estructura tabular de renglones y columnas que permiten realizar operaciones matemáticas, procesar números y ayudar a realizar cálculos desde los más simples hasta los más complejos que implican manipular muchos números y realizar muchas operaciones numéricas.

La importancia de validar una hoja de cálculo Excel reside en que estas pueden afectar directa o indirectamente los atributos de calidad de los productos o procesos. Así como ayudar a una toma de decisión como, por ejemplo: la aprobación de un lote producto para su venta.

La validación de hojas de cálculo Excel no cae fuera de la definición que se establece en la normatividad local e internacional para validación. Existen diversas definiciones de validación, sin embargo, las más completas y consistentes son las de la NOM-059-SSA y la de la FDA, que la definen como:

NOM-059-SSA

<<…”es la evidencia documentada que demuestra que a través de un proceso especifico se obtiene un producto que cumple consistentemente con las especificaciones de calidad establecidas.” …>>

FDA

<<…” el establecimiento de evidencia documentada que proporciona un alto grado de seguridad, que un proceso especifico produce consistentemente sus especificaciones predeterminadas y sus atributos de calidad.” …>>

En donde:

- Documentada. La validación requiere de una minuciosa documentación de todas las acciones que se lleven a cabo dese el inicio hasta el final del estudio.

- Alto grado de seguridad y confianza. Se asume que incluso un programa grande en un sistema complejo computarizado se encuentra realmente libre de errores.

- Proceso especifico. Toda la validación de una hoja de cálculo es un proceso. Por ejemplo, el desarrollo y actividades de prueba de la hoja de cálculo son validadas para asegurar el buen funcionamiento de la hoja de cálculo. Algunas subpartes de validación, tales como calificaciones (instalaciones, operación y desempeño) son especificaciones para cada sistema.

- Consistente. La validación no es un evento de una sola ocasión. El desempeño del sistema de cómputo tiene que ser controlado durante el tiempo de vida del producto.

- Especificaciones. Las actividades de validación comienzan con la definición de especificaciones. El desempeño del sistema de cómputo tiene que ser verificado contra esas especificaciones. El criterio de aceptación está definido por esta prueba.

Enfoque para las hojas de cálculo (Excel) en concordancia con CFR21 parte 11 como sistema cerrado

Las hojas de cálculo Excel son considerados registros electrónicos, por este hecho deben ser tratadas como un sistema informatizado.

Un registro electrónico considera, los documentos y registros que son creados, modificados, mantenidos, archivados, recuperados y/o transmitidos a través de sistemas electrónicos.

Cuando se utilicen sistemas electrónicos para la creación, modificación, mantenimiento, archivo, recuperación y/o transmisión de registros electrónicos deberán establecer procedimientos y controles diseñados para asegurar la autenticidad, integridad y cuando aplique confidencialidad de los registros electrónicos y para asegurar que las firmas electrónicas no puedan ser declaradas como no genuinas. Los procedimientos y controles deben incluir:

- La validación de los sistemas para asegurar la exactitud, confiabilidad, funcionalidad, consistencia y la habilidad para distinguir entre registros inválidos o alterados.

- La habilidad de los sistemas o aplicaciones computacionales para generar copias de los registros exactas y completas, legibles tanto en su versión manual como electrónica, que permitan su inspección, revisión y copia.

- La protección de los registros, que permita su recuperación en forma rápida y exacta durante todo el periodo de conservación de estos.

- El permitir el acceso al sistema únicamente a personas autorizadas.

- El uso de los procesos de auditoría de rastreo seguros, generados por computadora, para registrar en forma independiente el acceso al sistema, así como las acciones que creen, modifiquen o borren registros electrónicos.

- Cotejos operacionales del sistema para obligar que los pasos y eventos ocurran en la secuencia establecida.

- Los cotejos para asegurar que solamente personas autorizadas puedan utilizar el sistema, firmar electrónicamente un registro, acceder a la operación del dispositivo de entrada y salida del sistema computarizado, modificar un registro o realizar la operación manual.

- La determinación de que las personas que desarrollan mantienen o utilizan sistemas de firmas/registros electrónicos tienen la capacidad, adiestramiento y experiencia para llevar a cabo sus tareas.

Firmas electrónicas

Las firmas electrónicas son una compilación de datos en la computadora ejecutados para algunos símbolos, adoptados o autorizados por un individuo que son equivalentes a su firma manuscrita. Para el caso de firmas electrónicas se debe considerar:

- Debe contener la información asociada con la firma que claramente indiquen el nombre en letra de molde de la persona que forma, la fecha y hora de cuando fue ejecutada la firma y el propósito asociado con la misma.

- Estas deben ser únicas para cada persona y cuando se dé el caso de un cambio, esta no debe repetirse o reasignarse a otra persona.

- Cuando el uso de las firmas electrónicas sea adoptado, se debe establecer la fecha a partir de la cual las firmas electrónicas son vigentes y equivalentes a las firmas en manuscrito, para lo cual es necesaria una certificación en un forma u hoja de papel y firmada con una firma en manuscrito.

Que debemos considerar al validar hojas de cálculo (Excel)

Como hemos descrito anteriormente las hojas de cálculo de Excel son consideradas sistemas computarizados. ¿Pero que hay acerca del proceso de validación?

Antes de comenzar debemos conocer y/o actualizar el plan maestro de validación, ya que en este documento deberemos describir por lo menos lo siguiente:

- Nombre del archivo de la hoja de cálculo incluyendo el número de versión

- Ubicación y lugar de almacenamiento de la hoja de cálculo

- Sistema operativo y Software utilizado (resumen de las instalaciones, sistemas, equipos y procesos a evaluar.

Para comenzar debemos partir de dos supuestos que serán los que necesitamos para alcanzar el objetivo. Obtener certidumbre sobre la integridad de datos de las hojas de cálculo Excel es un proceso que se debe llevar de manera sinérgica. Con esto el control y trazabilidad se otorga mediante soluciones informáticas que eleven sustancialmente el control y administración de nuestros libros de Excel que están validados y auditados de manera adecuada. Compartimos contigo lo siguiente para llevar a cabo el proceso de calificación/validación de libros de Excel.

Antes de iniciar con la validación de la hoja de cálculo de Excel debemos establecer los requerimientos de usuario de dicho libro. Recuerda que los requerimientos de usuario establecen de manera generar el alcance que tendrá el libro, sin describir de manera detallada el proceso de diseño y funcionalidad inicial.

Una vez establecidos los requerimientos de usuario del libro de Excel, podemos comenzar con el diseño de la hoja. De tal manera que desarrollemos la estructura de esta lo más acorde a lo establecido.

No obstante, también es factible desarrollar primero el libro y después estructurar los requerimientos de usuario. Esta opción favorece la redacción del documento de especificación.

El diseño de la hoja es una de las etapas más sensibles, ya que el formato y vinculación de cálculos se establece de manera sistemática y con escrutinio. Sin embargo, la verificación, validación y auditoria debe hacerse por un área ajena no dueña del Libro (recomendable).

Una vez se cuente con el desarrollo y diseño del libro de Excel viene la tarea de calificar/validar y auditar el archivo. Las consideraciones que deben formar parte de la documentación de soporte de validación son:

- Evaluación de precedencias. Esta evaluación indica el orden en que se ejecutan los cálculos en una fórmula si esta contiene varios operadores.

- Evaluación de celdas precedentes y celdas dependientes. Las celdas precedentes son aquellas que se refieren a fórmulas de otras celdas. Por otro lado, las celdas dependientes son aquellas que contienen fórmulas que se refieren a otras celdas.

- Referencias circulares. Este término se refiere al hecho de que una fórmula utilice la celda que lo contine como uno de sus parámetros de forma directa o indirectamente.

- Control de cálculo. Por defecto, Excel recalcula toda la hoja de cálculo cuando introduce un cambio en alguna de sus celdas.

- Inspección. La ventana de inspección es una función que forma parte de la auditoria de fórmulas de Excel. Con ella es posible visualizar la fórmula o las fórmulas de una misma hoja de cálculo de modo completo con el fin de facilitar su revisión, control y confirmación.

- Comprobación de errores. Se utiliza para localizar e identificar errores que pueden cometerse al introducir fórmulas.

- Revisión de ortografía. Se utiliza para corregir los textos contenidos dentro de los textos existentes en la hoja de Excel.

- Protección de la hoja. Existen diferentes herramientas en Excel para impedir que un usuario modifique, mueva o elimine accidental o premeditadamente los datos contenidos en las celdas de una hoja de cálculo o libro.

- Protección de la estructura del libro. Esta función impide la modificación de toda la estructura del libro, es decir, no permite mover, eliminar o agregar hojas, modificar su nombre, cambiar el tamaño de las ventanas, etc.

- Conservación. Esta función permite migrar un libro u hoja de Excel respectivamente hacia un sistema de alto control para su administración.

- Acceso seguro a libros de Excel. Esta función permite acceder de manera controlada al libro de Excel.

- Control de versiones. Esta función permite contralar mediante un explorador virtual las versiones de libros y hojas de cálculo.

- Pistas de Auditoria. Esta función permite establecer mediante un control de programación la estructuración dinámica de un “Audit Trail” sobre uso de cierto libro de Excel y su versión.

- Respaldo y Restauración. Esta función permite establecer la posibilidad de respaldar todos los archivos (libros de Excel) contenidos en la carpeta virtual.

Como lo has podido percibir, el alcanzar una hoja o libro de Excel con atributos de integridad de datos se vincula de estrechamente entre los controles “per se” de Excel y la sinergia con software de gestión y control.

Recuerda que en deappharma contamos con una herramienta que te ayudara a administrar y controlar atributos de tus hojas y/o libros de Excel para obtener un optimo desempeño de integridad y cumplimiento.

Beneficios de la validación de hojas de cálculo

Validar, administrar y controlar las hojas de cálculo o libros de Excel permite a las organizaciones:

- Permite mitigar uno de los riesgos más significativos en la industria. Siendo este la pobre integridad de las hojas de cálculo y su control.

- Los recursos físicos son optimizados como consecuencia del protagonismo digital. Así, el escaneo de los documentos físicos hace posible una reducción del tamaño de las instalaciones reservadas al archivo y custodia de todos los libros de Excel de la compañía.

- Centralización de la información, gracias a la cual se potencia tanto el flujo de trabajo como la colaboración entre distintos departamentos y, algo muy importante, entre distintas sedes o lugares de trabajo separados entre sí.

- Mayor grado de control de los diferentes libros gracias a la monitorización del ciclo de vida del archivo.

- Mayor seguridad, pues las copias de seguridad evitarán la destrucción de los libros, así como también se puede llevar un control sobre quién accede a los distintos libros y quién modifica la estructura de estos. Por lo que la sustracción de información sensible puede ser fácilmente rastreable.

Expertos en Validación de Hojas de Cálculo de Microsoft Excel

No olvides que, en caso de ser necesario, puedes contactarnos para mejorar el proceso de laboratorio y administrativo de tu organización a través software 100% confiable y seguro. Recuerda que en deappharma contamos con un software que te ayudara a administrar y controlar tu proceso de libros y hojas de Excel. Somos expertos en la materia, por lo que procesos complejos no representa un reto para nosotros, debido a que tenemos en mente los aspectos relevantes de cumplimiento.

Al mandar con nosotros tus libros y Hojas de Excel para validar, diseñar o auditar obtendrás nuestro software eDocuSeed de manera gratuita por un año. Conoce los beneficios de nuestro aplicativo ¡Da clic aquí!.

También te pueden interesar los siguientes artículos ¡Da clic en alguno de ellos!

Categorización de hojas de cálculo

Tipificación de hojas de cálculo

¡Contáctanos! y conoce de que manera te vamos a ayudar.

¡Únete a nuestra comunidad en redes!

11, Feb 2022

Audit Trail para asegurar y elevar el proceso de Integridad de datos

Este término regulatorio e informático se refiere a la auditoría, detección continua y exhaustiva de los datos. Por lo que es relevante contar con este proceso o función en cada uno de nuestros sistemas informatizados. El objetivo, es trazar la vida de un dato de manera perdurable.

La industria farmacéutica, dispositivos médicos y almacenes utilizan sistemas informatizados dentro de sus procesos. Por este hecho, es relevante el control y trazabilidad de datos. Para abordar el tema y conocer el alcance e importancia de la función de pistas de auditoria te invitamos a leer lo siguiente.

¿Qué es un “pista de auditoría”?

La «Pista de auditoría» o también conocida como «Audit Trail». Significa un registro electrónico seguro, generado por computadora con sellos de tiempo que permiten la reconstrucción del curso de los eventos relacionados con la creación, modificación y/o eliminación de un registro electrónico. Por ejemplo, la pista de auditoría para una ejecución de cálculos analíticos con la utilización de Excel como software de cálculo, debe incluir como mínimo lo siguiente: nombre de usuario, la fecha/hora de la ejecución, los cambios realizados sobre un valor y los detalles justificados de dicho cambio, según apliquen. ¡Pero no solo eso! Las pistas de auditoria son un aparte esencial de los sistemas computarizados. Es por esto, que los reportes de auditorita deben ser robustos y seguros.

Retomemos el ejemplo de uso de la hoja de Excel para obtención de resultados analíticos. En la actualidad la industria configura la obtención de pistas de auditoría sobre los mismos libros de Excel. Esta pista «LOG» regularmente la establecen dentro del mismo libro de manera anidada como una pestaña (hoja) de cálculo. ¡Esta práctica, es poco sostenible y segura! ya que la trazabilidad la dejas en manos de Excel y de la vulnerabilidad de código realizado con VBA.

¿Existe riesgo de perder la trazabilidad en mis libros de Excel por usar configuración VBA?

La respuesta es ¡Si! y tu impacto será alto porque no tendrás la manera de trazar la información.

Los riesgos los podemos clasificar en dos escenarios posibles:

- Daño en el archivo de Excel que no permita acceder a la información.

- Alteración y vulnerabilidad de la programación en VBA (Hasta videos en youtube te enseñan a desbloquear código relizadoo con VBA. ¡Ojo con esto!)

¿Quién debe revisar los registros de auditoría?

La revisión de la pista de auditoría es similar a la evaluación de las tachaduras en papel al revisar los datos. Personal responsable de la revisión de registros bajo cGMP debe revisar las pistas de auditoría que capturan los cambios en datos asociados con el registro a medida que revisan el resto del registro. Para ejemplo, todos los registros de producción y control, que incluyen registros de auditoría, deben revisarse y aprobado por la unidad de calidad. Las regulaciones brindan flexibilidad para tener algunas actividades revisadas por una persona que supervisa o verifica directamente la información.

FDA recomienda un enfoque de sistema de calidad para implementar la supervisión y revisión de cGMP registros.

¿Con qué frecuencia se deben revisar los registros de auditoría?

Si la frecuencia de revisión de los datos se especifica en las regulaciones de cGMP, adhiérase a esa frecuencia para la revisión de la pista de auditoría. Por ejemplo, requiere revisión después de cada paso significativo en fabricación, procesamiento, empaque o almacenamiento, y requiere la revisión de datos antes del lote liberar. En estos casos, aplicaría la misma frecuencia de revisión para la pista de auditoría.

Si la frecuencia de revisión de los datos no está especificada en las regulaciones de cGMP, debe determinar la frecuencia de revisión de la pista de auditoría utilizando el conocimiento de sus procesos y la evaluación de riesgos.

La evaluación de riesgos debe incluir la evaluación de la criticidad de los datos, los mecanismos de control e impacto en la calidad del producto. Los riesgos para los datos incluyen, entre otros, la posibilidad de que se eliminen modifique o excluyan sin autorización o sin detección.

Su enfoque para la revisión de la pista de auditoría y la frecuencia con la que la realiza deben garantizar que se cumplen los requisitos de cGMP, se implementan los controles apropiados y la confiabilidad de la revisión.

¿Puedo aumentar la trazabilidad de mis libros de Excel sin necesidad de usar VBA?

¡Si! y todo de manera virtual con el suso de nuestro complemento COM. Esto garantiza que tus datos sean trazados de manera perdurable.

En deappharma hemos desarrollado eDocuSeed una herramienta validada y especializada para el mantenimiento, gestión y trazabilidad de libros de Excel. ¡Sin duda te ayudaremos a mitigar tu riesgo! Puedes contactarnos para mejorar el proceso administrativo de tu organización a través software 100% confiable y seguro.

Referencias

- Data Integrity and Compliance With Drug CGMP Questions and Answers Guidance for Industry

- Guía para el enfoque de sistemas de calidad de la industria para las regulaciones CGMP farmacéuticas.

¡Contáctanos! y conoce de que manera te vamos a ayudar.

¡Únete a nuestra comunidad en redes!